Theo nghiên cứu mới

nhất của nhóm bảo mật X Force trực thuộc IBM Internet Security Systems,

lỗ hổng bảo mật trong file PDF sẽ giúp hacker dễ dàng đưa malware vào

bên trong hệ thống Windows. Đó là sự xuất hiện của bot

ZeuS, nhưng không dừng lại ở đó, lỗ hổng an ninh này còn chứa 1 mối

nguy hiểm tiềm tàng khác - Worm.

Những đoạn mã hoặc các file thực thi dưới dạng *.exe đã được nhúng sẵn

vào file PDF sẽ được kích hoạt khi người dùng sử dụng chức năng Launch

Actions/Launch File. Mặc dù Adobe Reader có đưa ra bản thông báo hỏi

người sử dụng có muốn thực thi các file đó hay không, nhưng những thông

báo đó đã được thay đổi để người dùng không hề nghi ngờ hoặc để ý đến

điều gì sẽ xảy ra với hệ thống của họ.

Được thu thập từ nhiều nguồn khác nhau, có bao gồm báo cáo của nhóm

X-Force, hiện nay đang lan tràn các hộp thư spam với tiêu đề tương tự

như " Setting for your mailbox are changed".

Các email như th

...

Đọc tiếp »

Tập tin đính kèm: |

1 lỗ hổng bảo mật vừa được phát hiện

trong phần mềm Adobe Photoshop CS4 11.0.0 cho phép hacker chiếm quyền

điều khiển thông qua file TIFF. Nạn nhân sẽ được yêu

cầu mở file đó bằng Photoshop bình thường, phiên bản Photoshop CS5

không bị ảnh hưởng. Hiện tại Adobe không đưa ra bất cứ thông tin chi

tiết nào về vấn đề này trong sản phẩm CS4.

Để vá lỗ hổng này, người sử dụng được khuyến cáo cài đặt bản cập nhật

mới nhất dành cho sản phẩm Adobe Photoshop CS4 11.0.1 qua chức năng cập

nhật của CS4 (trong Help -> Updates), hoặc trực tiếp tải bản vá lỗi dành cho Windows hoặc Mac OS X.

Tập tin đính kèm: |

Theo các nhà nghiên

cứu bảo mật máy tính, một biến thể mới của sâu (worm) Storm đã xuất

hiện, nhưng dường như nó không được thiết kế tốt như "tiền bối” của nó.

Sâu

Storm xuất hiện lần đầu hồi đầu năm 2007 và lây lan nhanh chóng, khiến

nó trở thành một trong những sâu "sinh sôi”, lan truyền rộng chưa từng

thấy. Một khi đã lây nhiễm cho các máy tính của người dùng, sâu sẽ gửi

đi hàng triệu thư rác (spam). Hôm

13/4/2010, lần đầu tiên Shadowserver Foundation (tổ chức theo dõi các

botnet) nhận được mẫu phiên bản mới của sâu, ông Steven Adair cho biết.

Sau đó dự án Honeypot (chuyên nghiên cứu các mối đe dọa trên Internet)

đã phân tích mẫu này. Một bài đăng tr

...

Đọc tiếp »

Tập tin đính kèm: |

Chỉ trong vài ngày gần đây, Google đã liên tiếp tung ra các bản vá lỗi trong trình duyệt Chrome của hãng, và gần đây nhất là phiên bản 4.1.249.1064 để ngăn chặn 3 lỗ hổng mới được phát hiện thuộc dạng nghiêm trọng.

Tổng cộng, hãng đã tung ra 7 bản vá trong lỗ hổng trình duyệt Chrome,

cụ thể liên quan tới các ứng dụng WebKit chỉ trong vòng 1 tuần.

Cũng theo bản báo cáo, vấn đề mới phát sinh có liên

quan đến thư viện GURL, điều này cho phép những kẻ tấn công có thể phá

vỡ các rào cản policy 1 cách dễ dàng. Ngoài ra, lỗi này còn có thể dẫn

đến hiện tượng tràn bộ nhớ hoặc các lỗi tương tự dựa vào hệ thống font

được chuẩn bị sẵn, hoặc khi xử lý dữ liệu media của HTML5. Những

...

Đọc tiếp »

Tập tin đính kèm: |

Thông tin chính thức

ngày 21/04/2010 từ trung tâm giải đáp an ninh bảo mật Microsoft Security

Response Center – MSRC, bản vá lỗi MS10-025 dành cho Media Services

trong nền tảng Windows 2000 Server sẽ bị thu hồi vì thực sự không hiệu

quả.

Jerry Bryant, quản lý bộ phận MSRC cho biết,

bản vá lỗi không hoạt động hiệu quả như mong đợi – lỗ hổng này được khai

thác bằng sự cố tràn bộ nhớ hệ thống qua dịch vụ Media Unicast

Services. Cũng theo thông tin từ bộ phận, bản vá lỗi hoàn chỉnh sẽ được

Microsoft công bố vào tuần tới. Đây là dịch vụ được cài đặt thêm bởi

người sử dụng, Microsoft không tích hợp ứng dụng này mặc định vào hệ

thống. Jerry Bryant, quản lý bộ phận MSRC cho biết,

bản vá lỗi không hoạt động hiệu quả như mong đợi – lỗ hổng này được khai

thác bằng sự cố tràn bộ nhớ hệ thống qua dịch vụ Media Unicast

Services. Cũng theo thông tin từ bộ phận, bản vá lỗi hoàn chỉnh sẽ được

Microsoft công bố vào tuần tới. Đây là dịch vụ được cài đặt thêm bởi

người sử dụng, Microsoft không tích hợp ứng dụng này mặc định vào hệ

thống.

Khi lỗ hổng trên vẫn tiếp tục bị khai thác và sử

dụng, theo thông báo tổng thể về

...

Đọc tiếp »

Tập tin đính kèm: |

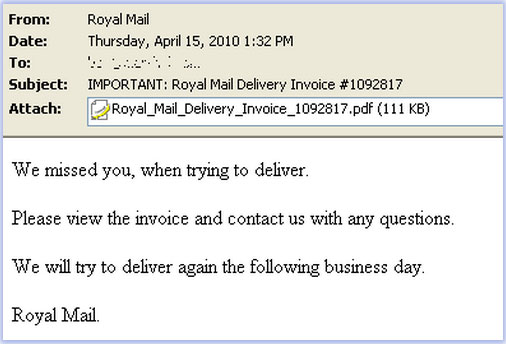

Mạng botnet Zeus tiếp tục thực hiện rải thảm mã độc tấn

công nhiều hệ thống của người dùng qua lỗi trong tập tin Adobe PDF.

Nhiều chuyên gia bảo mật đã dự đoán trước những đợt

tấn công khai thác lỗi nguy hiểm trong định dạng tài liệu Adobe PDF.

Các loại biến thể của trojan Zeus sử dụng một tài

liệu PDF có nhúng mã độc tấn công và phát tán chúng trên nhiều website

hay qua email đính kèm file. Khi người dùng tải về tập tin PDF này và mở

ra sẽ được yêu cầu lưu lại một tập tin PDF mang tên "Royal_Mail_Delivery_Notice.pdf"

nhưng thực chất đây là một chương trình sẽ thực thi để chiếm quyền điều

khiển máy tính nạn nhân.

Email có đính kèm tập tin PDF đ

...

Đọc tiếp »

Tập tin đính kèm: |

Bản cập nhật bản nhật mới của phần mềm

McAfee đã nhận dạng file svchost.exe là virus và "tiêu diệt ngay lập

tức” khiến hàng triệu máy tính chạy Windows XP trên toàn cầu chết đứng.

Bắt đầu từ sáng ngày 21/4, hàng triệu người dùng trên thế giới đã gặp

phải tình trạng máy tính của họ tự động tắt hoặc liên tiếp khởi động

lại mà không thể kiểm soát nổi. Nguyên nhân ban đầu được các chuyên gia

trợ giúp nhận định là xuất phát từ lỗi của một bản cập nhật danh sách

nhận dạng virus mới của phần mềm bảo mật McAfee (DAT) số 5958 đã tự

nhận dạng file hệ thống svchost.exe là một virus và tiến hành xóa ngay

sau đó.

Không chỉ xóa mất file hệ thống quan trọng khiến máy tính tự động tắt

hoặc liên tục khởi động lại, chương trình của McAfee còn vô hiệu hóa

khả năng kết nối mạng (networking) của máy.

Sau

khi sự cố này xảy

...

Đọc tiếp »

Tập tin đính kèm: |

Nếu gặp phải vấn đề kết nối với một máy tính

nào đó trong mạng, thứ đầu tiên mà bạn nghĩ cần thực hiện đó là Ping

đến máy tính đó. Ping là một công cụ mạng được sử dụng để test xem khả

năng có thể kết nối tới một host nào đó trong mạng IP. Nó cũng

được sử dụng để test card giao diện mạng của máy tính hoặc test tốc độ

kết nối. Ping làm việc bằng cách gửi các gói ICMP "echo request” đến

host đích và lắng nghe sự hồi âm ICMP "echo response”.

Mặc dù Ping là một công cụ rất hữu dụng cho các

quản trị viên mạng, nhưng các hacker máy tính cũng có thể sử dụng Ping

để tìm ra các nạn nhân trên Internet. Bằng cách ping đến một địa chỉ IP

nào đó và nhận về một hồi âm từ địa chỉ IP đó, hacker có thể tìm thấy

thứ gì đó thú vị ở phía đầu kia. Nếu bạn có thể cấu hình máy tính của

mình để khóa h

...

Đọc tiếp »

Tập tin đính kèm: |

Sáng nay (30/3), Microsoft cho biết, hãng

sẽ phát hành một bản vá lỗi khẩn cấp cho trình duyệt IE vào sáng ngày

mai. Đây là bản vá lỗ hổng ‘zero-day’ đã được các trang công nghệ đưa

tin vài tuần trước.

Bản

vá lỗi vào ngày mai sẽ là bản cập nhật lần thứ hai của hãng nằm ngoài

kế hoạch vá lỗi hàng tháng từ đầu năm nay. Bản vá khẩn cấp đầu tiên

được Microsoft phát hành cho người dùng vào cuối tháng Giêng. Bản vá

này sửa 8 lỗ hổng, trong đó có một lỗ hổng được tin tặc sử dụng để tấn

công mạng của các hãng như Google và Adobe.

Từ ngày 9/3, Microsoft đã cảnh báo người dùng về các lỗ hổng trên trình

duyệt IE6, IE7. Lúc đó, lỗ hổng vẫn chưa gây ảnh hưởng tới các phiên

bản cũ nhất và mới nhất của IE (IE 5.01 và IE8). Lúc đó, Microsoft đã

gọi, đây là các cuộc tấn công có mục đích, một thuật ngữ được sử dụng

để m

...

Đọc tiếp »

Tập tin đính kèm: |

Mỗi khi bạn kết nối mạng, tức là bạn đang

đặt máy tính và các thông tin lưu trong máy tính của mình đối diện với

các mối nguy hiểm rình rập trên mạng.

Theo Roger Thompson, giám đốc bảo mật của hãng AVG Technologies,

điều quan trọng nhất người dùng web nên nhớ là 99% các cuộc tấn công

đến từ web. Vậy làm thế nào để bảo vệ máy tính và dữ liệu của chúng ta?

Roger

Thompson cho rằng cách tốt nhất là bảo vệ máy tính qua các lớp bảo mật.

Nếu một vùng bảo vệ chỉ đạt hiệu quả 75%, các lớp bảo vệ khác sẽ lấp

nốt các lỗ hổng còn lại. Các lớp bảo vệ này nên gồm:

Tường lửa. Tường lửa bảo vệ máy tính khỏi những kẻ tấn

công. Có nhiều lựa chọn tường lửa: gồm tường lửa phần cứng, phần mềm và

tường lửa trong các định tuyến không dây.

Phần mềm chống virus, mã độc và spywa

...

Đọc tiếp »

Tập tin đính kèm: |

« 1 2 3 4 5 6 ... 10 11 » |